免责声明:本文旨在传达更多市场信息,不构成任何投资建议。文章仅代表作者观点,不代表火星财经官方立场。

小编:记得关注哦

来源:一级仓库

编译一级仓库(First.vip)

作为开源软件的热情倡导者,我们非常尊重与世界分享他们的工作的先驱开发人员,毫无疑问,我们在加密货币领域要感谢区块链技术的创始人。正是因为中本聪和其他伟大的先驱将他们的工作开源,我们才能够从Linux、比特币和蓬勃发展的加密货币市场等令人惊叹的创新中获益。

然而,当涉及到提供源代码是否有利于硬件钱包的安全时,我们进入了一个全新的讨论。本文解释了为什么我们认为开源本质上并不代表硬件钱包的升级,而是一个重大的安全妥协。

了解开源的好处

在传统计算中,开源支持者长期以来一直强调开源更安全,因为它使公众能够检查源代码并通过帮助修复潜在漏洞来提高安全性。 Linus 定律(“只要有足够的眼睛,所有的bug 都是表面的”)通过统计数据清晰可见:针对闭源Safari 浏览器的零日攻击平均需要9 天才能修复,而针对开源的零日攻击针对Firefox 浏览器的攻击平均只需1 天即可修复。

然而,莱纳斯定律必须在特定的背景下理解,即传统计算机领域。在讨论硬件钱包开源软件的优势时,我们必须记住这样一个事实:与硬件钱包开发相比,传统计算机开发社区规模庞大。

全球最大的源代码托管商GitHub 显示,最大的硬件钱包品牌Trezor 的开源代码只有约180 名贡献者。这一统计数据与Raspberry Pi 等其他硬件产品的社区形成鲜明对比,该社区拥有大约9,500 名开源固件贡献者。

无论项目有多大,都无法完全避免代码暴露带来的潜在危险。以2016年被黑客攻击的Linux Mint为例,虽然后门问题在一天之内就得到了解决,但其快速的响应时间很大程度上得益于Linux开源社区的规模。

由于我们的开发社区相对较小,我们需要特别注意共享源代码是一把双刃剑。不幸的是,对于硬件钱包来说,发布源代码使黑客更容易检测漏洞并攻击它们。开源代码甚至可以为网络犯罪分子打开大门,制造可以欺骗消费者的假硬件钱包。 Trezor 已经成为了这一点的受害者。

(一级仓注:2018年,Trezor官方推特发文称,市场上出现“盗版”Trezor硬件设备,且仿真程度极高,提醒用户仔细辨别真伪!)

零日攻击的风险增加

安全硬件钱包所有者需要注意的一项安全问题是零日攻击。在零日攻击中,从暴露或宣布先前未知的漏洞到修补该漏洞之间的时间段为黑客提供了实施攻击的绝佳机会。由于硬件钱包中的漏洞通常通过固件升级来解决,因此官方安全补丁发布后通常需要一段时间,用户才能真正安装并修复问题。一些用户设置了硬件钱包,然后几个月甚至几年都没有打开它,这大大增加了零日攻击的风险。对于那些具有开源软件开发经验的人来说,具有封闭源代码的黑匣子或设备比具有开源代码的白匣子更安全,这似乎违反直觉。

硬件钱包用户在更新固件之前无法免受零日攻击。

心理安慰还是实际好处?

虽然很容易将比特币视为开源代码提供的安全性的一个主要例子,但一个合理的假设是所有区块链项目都应该效仿并开源。比特币从其开源开发社区获得的安全性是其社区参与规模的直接结果。无论是源代码还是挖矿能力,都是比特币社区参与项目的维护和保护,涉及到很多安全特性。然而,由于目前涉及硬件钱包安全的开发人员相对较少,因此我们无法对共享源代码的好处做出任何假设。

除了检查代码的审阅者大量增加之外,传统计算中开源代码开发的另一个好处是任何人都可以自己下载、安装、刻录、调试甚至删除源代码的某些方面。

这种程度的自治所提供的安全性取决于特定技术的基础。然而,即使拥有坚实的技术基础,安全措施仍然有被超越的潜力。在计算机领域工作的人应该熟悉Ken Thompson Hack (KTH) 如何在C 编译器中创建后门,可以监视或控制世界上任何软件程序。您必须使用二进制代码编写自己的编译器,或者使用在安装KTH 之前编译的工具来克服这种安全隐患。 KTH 证明,任何从源代码编译的系统总是容易受到攻击。

像Ken Thompson 这样的专业人士告诉我们,除非您可以自己编写编译器(只有少数开发人员可以),否则您将不得不信任第三方。除了必须编译自己的编译器之外,大多数硬件钱包用户甚至不需要刻录或调试源代码。对于此类用户来说,知道他们的硬件钱包是开源的更多的是一种心理安慰,而不是实际上使他们的钱包的安全性明显更好。

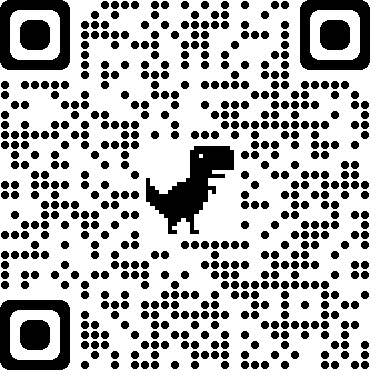

二维码签名输出的“可审核性”

在传统计算中,将开源软件附带的安全性视为“审核”源代码的一种形式会有所帮助。虽然冷存储加密货币安全的情况还不是这样,但是硬件钱包作为可靠的“审计”来源有什么替代方案呢?

幸运的是,签名交易输出并不像其他类型的软件输出那么复杂。如果提供源代码不是审计硬件钱包的最安全选择,我们可能会考虑仔细检查其交易签名输出。

人们购买硬件钱包是因为他们知道存储私钥的最安全方法是将其离线保存到冷存储中。所有硬件钱包服务都需要一种在离线存储和在线终端之间进行通信的方式。冷端(离线存储)负责存储私钥和签署交易,而热端(在线端)需要从区块链获取数据,为冷存储端构建签名交易并将签名交易广播到区块链

在传输签名输出时,大多数冷存储硬件使用数据线、蓝牙甚至NFC。由于数据传输的不透明性,这些方法使得签名输出极难审计。冷存储硬件通信的一种被忽视的方法是二维码,这是一种“所见即所得”的解决方案。我们相信,二维码是冷端和热端之间传输数据的理想方式,因为二维码输出的数据是透明的。这使得用户可以轻松确保传输到冷存储设备的每笔未签名交易都是有效的,并且冷端的签名输出不会以任何方式泄露私钥或敏感信息。

综上所述

我们认为开源对于增强硬件钱包的安全性并没有太大意义,只不过开源可以让用户看到随机数是由真随机数生成器(TRNG)还是伪随机数生成器(PRNG)生成的。 )。